Résilience quantique : Le monde est-il prêt pour la cryptographie post-quantique ?

Alors que le monde numérique se dirige vers l’informatique quantique, les préoccupations concernant les méthodes cryptographiques traditionnelles deviennent plus urgentes. Des experts issus des gouvernements, des entreprises et du milieu universitaire repensent la manière de sécuriser les données sensibles dans un avenir où le chiffrement actuel pourrait devenir obsolète. La cryptographie post-quantique (PQC) est désormais un domaine clé pour protéger les infrastructures numériques mondiales contre les menaces quantiques. Mais sommes-nous réellement prêts ? Cet article explore l’état de préparation mondiale à la PQC et les défis restants.

La menace quantique : pourquoi le chiffrement actuel est-il en danger ?

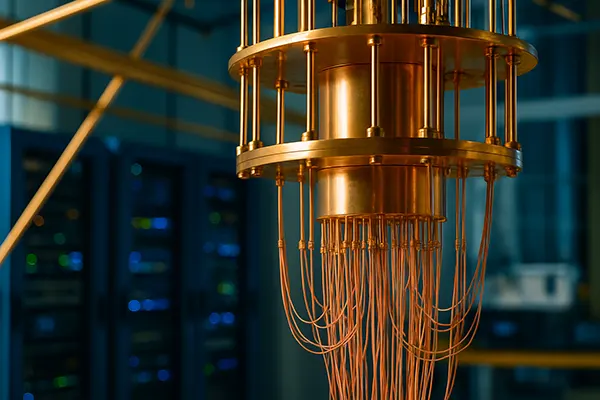

Les ordinateurs quantiques, une fois pleinement opérationnels, seront capables de résoudre des problèmes mathématiques complexes sur lesquels reposent les algorithmes de chiffrement classiques tels que RSA et ECC. Ces problèmes, comme la factorisation de grands nombres premiers ou le logarithme discret, prendraient des millénaires aux ordinateurs classiques – mais quelques heures ou jours aux machines quantiques.

Un des dangers majeurs réside dans le concept de « stocker maintenant, déchiffrer plus tard ». Des acteurs malveillants peuvent intercepter et stocker des données chiffrées aujourd’hui, en attendant que les ordinateurs quantiques soient suffisamment puissants pour les décrypter. Cela concerne particulièrement les informations sensibles à long terme comme les dossiers gouvernementaux, médicaux ou les secrets industriels.

Le National Institute of Standards and Technology (NIST) aux États-Unis a lancé un processus de sélection d’algorithmes résistants au quantique. En 2022, quatre finalistes ont été retenus pour la standardisation : CRYSTALS-Kyber, CRYSTALS-Dilithium, FALCON et SPHINCS+, marquant une étape majeure vers la cryptographie post-quantique.

Conséquences réelles de la menace quantique

Les secteurs les plus exposés sont la finance, la santé, la défense et les communications. Une attaque menée par un ordinateur quantique pourrait compromettre les transactions bancaires, la sécurité nationale ou encore des données confidentielles à une échelle sans précédent.

Ces dernières années, des puissances comme la Chine et les États-Unis ont intensifié leurs investissements dans les technologies quantiques. Cette course géopolitique ne concerne pas seulement la performance informatique, mais aussi la supériorité en matière de sécurité et d’espionnage.

Même si les ordinateurs quantiques à grande échelle ne sont pas encore une réalité, la transition vers la PQC doit commencer immédiatement, en raison des délais importants liés à l’adoption technologique dans les infrastructures critiques.

Initiatives mondiales pour la préparation post-quantique

En 2024, plusieurs pays ont mis en place des politiques pour se préparer à l’ère post-quantique. Aux États-Unis, le Quantum Computing Cybersecurity Preparedness Act impose aux agences fédérales d’inventorier leurs systèmes cryptographiques et de planifier la transition.

L’Union européenne a intégré la PQC dans le Cyber Resilience Act, incitant les États membres à adopter les standards résistants au quantique. Au Royaume-Uni, le NCSC soutient activement les lignes directrices pour accompagner le secteur public et privé.

Des organismes tels que l’ETSI et l’ISO travaillent également sur des standards internationaux pour les protocoles sécurisés face aux ordinateurs quantiques. Cependant, la coordination mondiale reste un défi, notamment en raison des divergences réglementaires et des capacités technologiques inégales.

Obstacles à une réponse mondiale coordonnée

Le principal défi réside dans l’interopérabilité. Les systèmes post-quantiques doivent fonctionner ensemble à l’échelle mondiale. Cela nécessite des standards reconnus et une mise en œuvre synchronisée entre pays et secteurs.

De plus, tous les pays n’ont pas les mêmes ressources pour passer à la PQC. Alors que les géants technologiques investissent massivement, les PME risquent de rester à la traîne, créant des failles dans la chaîne de sécurité.

Enfin, la confiance dans les nouveaux algorithmes est essentielle. Ceux-ci doivent faire l’objet de tests rigoureux et d’une validation scientifique approfondie. Le processus est long, mais vital pour l’adoption généralisée.

Perspectives : migration, formation et agilité

La préparation post-quantique ne se limite pas à adopter de nouveaux algorithmes. Il s’agit aussi d’identifier les actifs vulnérables, de créer des inventaires cryptographiques et de planifier des feuilles de route claires pour la migration.

Le secteur privé joue un rôle majeur dans l’expérimentation et la mise en œuvre de solutions PQC. Des entreprises comme Google, IBM ou Microsoft testent déjà ces protocoles dans des services accessibles au public, avec des enseignements précieux pour l’industrie.

L’agilité cryptographique – c’est-à-dire la capacité à changer rapidement d’algorithme – devient une exigence stratégique. Ceux qui mettent en place cette flexibilité aujourd’hui seront mieux armés demain face aux cybermenaces quantiques.

Implications à long terme et priorités stratégiques

Personne ne sait exactement quand les ordinateurs quantiques à grande échelle verront le jour – les estimations varient de 10 à 30 ans. Mais en cybersécurité, le retard d’action signifie une vulnérabilité prolongée.

Les États doivent investir dans la recherche cryptographique nationale et encourager les partenariats public-privé pour assurer leur autonomie technologique. Les universités doivent intégrer la PQC dans leurs programmes et former les cryptographes de demain.

La transition vers la cryptographie post-quantique est un marathon, pas un sprint. Une approche transparente, inclusive et coordonnée à l’échelle mondiale est essentielle pour sécuriser notre avenir numérique.